DDoS-атаки являются одной из самых распространенных и опасных угроз в сфере информационной безопасности. Они способны нанести серьезный ущерб как крупным корпорациям, так и небольшим компаниям. Постоянные атаки DDoS могут привести к отключению сервисов, потере данных и утрате репутации.

Важно понимать, что защита от DDoS-атак – это необходимое условие для нормальной работы любой онлайн-платформы. Однако многие компании сталкиваются с трудностями в выборе эффективного способа защиты. В данной статье мы рассмотрим некоторые проверенные методы и инструменты, которые помогут защитить вашу сеть от постоянных атак DDoS.

Защита от DDoS-атак: обзор методов

Вот некоторые из эффективных методов защиты от DDoS-атак:

- Использование средств мониторинга и анализа трафика для обнаружения аномального поведения.

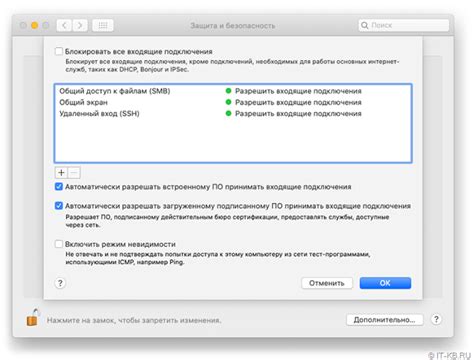

- Настройка файерволов и IPS/IDS систем для блокирования вредоносного трафика.

- Применение технологий CDN (Content Delivery Network) для распределения нагрузки и фильтрации трафика.

- Использование облачных решений DDoS-защиты для обработки и фильтрации трафика на удаленных серверах.

Выбор оптимального метода защиты от DDoS-атак зависит от потребностей и специфики конкретной сети. Эффективное сочетание различных методов защиты позволяет минимизировать риск воздействия DDoS-атак на вашу инфраструктуру.

Анализ и мониторинг трафика

Для эффективной защиты от DDoS-атак важно строить систему анализа и мониторинга трафика. С помощью специализированных программных и аппаратных средств можно наблюдать за потоками данных, идущими в вашу сеть, выявлять подозрительные или аномальные запросы и оперативно реагировать на них.

Регулярный мониторинг трафика позволяет заметить увеличение нагрузки на сеть, странные шаблоны поведения или другие признаки, характерные для DDoS-атак. Предварительное обнаружение аномалий поможет принять меры по предотвращению возможных атак и минимизации вреда для вашей инфраструктуры.

Использование CDN

Для защиты от DDoS-атак многие организации применяют Content Delivery Network (CDN). CDN представляет собой сеть серверов, распределенных по всему миру, которые кэшируют данные и обслуживают контент пользователям. При использовании CDN запросы от клиентов обрабатываются ближайшим к ним сервером CDN, что помогает снизить нагрузку на основные сервера и уменьшить воздействие DDoS-атак.

CDN также предоставляет дополнительные уровни защиты, такие как фильтрация трафика, распределение нагрузки и блокировка вредоносного трафика. Благодаря географическому размещению серверов CDN, организации могут легко масштабировать свою защиту от DDoS-атак и обеспечить быструю доставку контента пользователям в разных регионах мира.

Настройка брандмауэров

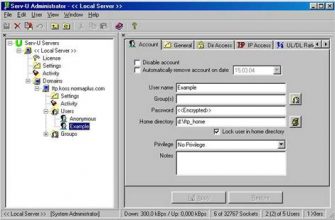

Для оптимальной защиты от DDoS атак следует настроить брандмауэр таким образом, чтобы он мог отслеживать входящий и исходящий трафик, а также блокировать повторяющиеся запросы от одного и того же источника.

Существует несколько стратегий настройки брандмауэров, включая настройку правил фильтрации по IP-адресам, портам и протоколам, настройку правил блокировки подозрительного трафика, а также использование технологий DPI (Deep Packet Inspection) для более глубокого анализа пакетов данных.

- Проверка и обновление правил брандмауэра регулярно

- Настройка защиты от пакетных атак и ICMP флуда

- Использование брандмауэров с возможностью распределения нагрузки для балансировки трафика

Правильная настройка брандмауэра позволит улучшить безопасность сети и значительно снизить риск DDoS атак.

Применение специализированных сервисов

Один из наиболее эффективных способов защиты от постоянных атак DDoS заключается в использовании специализированных услуг и сервисов, предоставляемых компаниями-антивирусами. Такие сервисы работают на основе облачных технологий и способны обнаружить и отфильтровать вредоносный трафик, блокируя атаки на выходе из сети.

При выборе подобного сервиса важно уделять внимание его надежности, скорости реакции на угрозы, а также возможностям масштабирования. Также следует учитывать стоимость услуги и её соответствие вашим потребностям и возможностям.

Распределение нагрузки на сервера

При использовании распределения нагрузки, каждый сервер в кластере принимает только часть запросов, что снижает вероятность отказа в обслуживании из-за перегрузки. Такая архитектура позволяет балансировать нагрузку между серверами и обеспечивать стабильную работу системы даже при атаках DDoS.

Вопрос-ответ

Какие существуют методы защиты от DDoS-атак?

Существует несколько методов защиты от DDoS-атак, включая использование специализированных аппаратных устройств, применение программных решений, например, фильтрация трафика, а также облачных сервисов, способных распределять нагрузку и обнаруживать аномальное поведение.

Что такое DDoS-атака и каковы её принципы?

DDoS-атака — это атака на компьютерную систему или сеть с использованием множества компьютеров для одновременного отправления трафика. Основной принцип DDoS-атаки заключается в перегрузке ресурсов целевой системы или сети, что приводит к её отказу в обслуживании.

Как можно определить DDoS-атаку и реагировать на неё?

DDoS-атаку можно определить по необычно высокому или необычному трафику на целевую систему. Для реагирования на DDoS-атаку можно использовать аппаратные и программные методы фильтрации трафика, а также облачные решения для распределения нагрузки и обнаружения аномалий.

Какие последствия может иметь успешная DDoS-атака для организации?

Успешная DDoS-атака может привести к отказу в обслуживании онлайн-сервисов или ресурсов, потере трафика и клиентов, понижению репутации компании, а также финансовым убыткам из-за простоя работоспособности системы.

Какие современные технологии могут повысить эффективность защиты от DDoS-атак?

Среди современных технологий для повышения эффективности защиты от DDoS-атак можно выделить машинное обучение и искусственный интеллект для анализа трафика, распределённые системы для балансировки нагрузки, улучшенные методы обнаружения атак и высокоскоростное оборудование для фильтрации трафика.