Сетевая аутентификация – важный процесс проверки подлинности пользователя при доступе к различным сетевым ресурсам. С развитием технологий и всё большим количеством источников информации, необходимо обеспечить надёжную защиту данных и конфиденциальность пользователей.

На сегодняшний день существует множество методов сетевой аутентификации, начиная от устаревших паролей и заканчивая передовыми биометрическими системами. Но какая из них является самой эффективной и безопасной?

Каждый метод аутентификации имеет свои преимущества и недостатки. Однако, можно выделить несколько из них, которые считаются наиболее эффективными в обеспечении безопасности сетей и ресурсов:

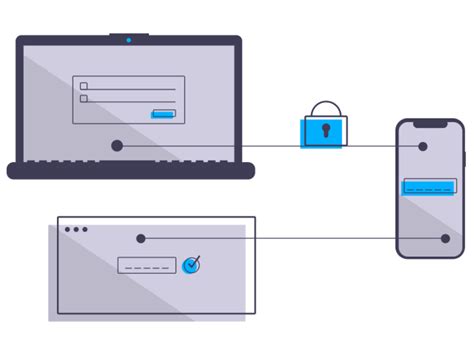

* Двухфакторная аутентификация. Комбинирование двух или более факторов, таких как пароль и отпечаток пальца, значительно повышает уровень безопасности и ersicht-continue. Сначала пользователь должен ввести свой пароль, а затем предоставить второй фактор, чтобы подтвердить свою личность.

* Биометрическая аутентификация. Использование уникальных физиологических или поведенческих характеристик пользователя, таких как отпечаток пальца или голос, позволяет создать высокую степень безопасности. Такой метод невозможно подделать и не требует запоминания сложных паролей.

* Аутентификация на основе аппаратных ключей. Использование аппаратных носителей, таких как USB-ключи, позволяет создать криптографическую защиту данных и доступа к ресурсам. Этот метод гарантирует безопасность даже при компрометации основного пароля.

Выбор эффективной сетевой аутентификации: что нужно знать

Сетевая аутентификация - это процесс проверки подлинности пользователя или устройства, чтобы удостовериться в его легитимности и предоставить доступ к сетевым ресурсам. Однако, существует несколько различных методов аутентификации, каждый из которых имеет свои преимущества и недостатки. Важно знать основные принципы и критерии при выборе наиболее эффективного метода.

| Метод аутентификации | Описание | Преимущества | Недостатки |

|---|---|---|---|

| Парольная аутентификация | Проверка подлинности на основе ввода пароля | - Простота использования - Низкая стоимость внедрения | - Уязвимость к взлому пароля - Возможность перебора паролей |

| Многофакторная аутентификация | Проверка подлинности с использованием двух или более факторов | - Высокий уровень безопасности - Сложнее подделать идентификационные данные | - Увеличивает сложность и время входа - Требует дополнительных ресурсов |

| Биометрическая аутентификация | Проверка подлинности на основе биологических данных | - Высокая степень индивидуальности - Защита от утери или кражи идентификационных данных | - Возможность ошибочного распознавания - Сложности с внедрением и использованием |

При выборе наиболее эффективной сетевой аутентификации следует учитывать уровень безопасности, удобство использования, стоимость внедрения и соответствие требованиям организации. Рекомендуется использовать многофакторную аутентификацию или комбинировать различные методы для достижения наивысшего уровня безопасности.

Типы сетевой аутентификации

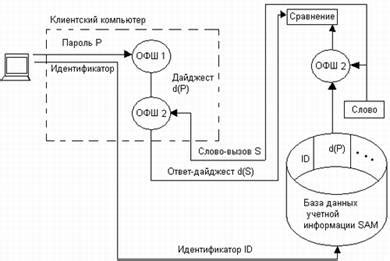

1. Протокол Challenge-Response

Один из наиболее распространенных типов аутентификации, основанный на обмене информацией между клиентом и сервером. Процесс аутентификации включает отправку сервером случайного запроса (challenge), на который клиент должен предоставить правильный ответ (response). Этот метод защиты от хакерских атак с использованием перехвата паролей, т.к. при каждой авторизации используется новый challenge.

2. Биометрическая аутентификация

Этот тип аутентификации основан на использовании биологических данных, таких как отпечатки пальцев, сетчатка глаза или голос. Биометрическая аутентификация обеспечивает высокий уровень безопасности, т.к. каждый человек имеет уникальные биологические данные, которые сложно подделать или скопировать.

3. Многофакторная аутентификация

Этот тип аутентификации требует от пользователя предоставления нескольких различных факторов для подтверждения своей личности. Например, при использовании многофакторной аутентификации пользователь может вводить свой пароль, после чего получать SMS-сообщение с одноразовым кодом, который также нужно ввести для доступа к системе. Этот метод повышает безопасность, так как даже если один из факторов подтверждения украден или скомпрометирован, злоумышленнику будет сложно получить доступ к системе без предоставления других факторов.

4. Ключевая аутентификация

При использовании ключевой аутентификации клиенту и серверу выделяются уникальные ключи, которые используются для проверки подлинности. Ключи шифруются с использованием специального алгоритма, и только владелец ключей может подписать информацию, которую он передает серверу. Этот метод обеспечивает высокий уровень защиты информации, однако требует дополнительного оборудования (например, USB-ключа).

5. Аутентификация на основе сертификатов

В этом случае, клиент и сервер используют сертификаты для проверки подлинности друг друга. Сертификаты содержат информацию о ключе, правах пользователя, сроке действия и другие данные. При аутентификации сервера, клиент проверяет сертификат на подлинность и доверяет только сертификатам от надежных удостоверяющих центров. При аутентификации клиента, сервер проверяет действительность сертификата и сравнивает данные с базой клиентов.

Роль пароля в сетевой аутентификации

Пароль представляет собой секретную комбинацию символов, которую пользователь должен предоставить для подтверждения своей личности при входе в систему. Это может быть комбинация букв, цифр и специальных символов, которая служит единым идентификатором пользователя.

В сетевой аутентификации, пароль выполняет несколько функций:

- Проверка подлинности: Поскольку пароль является уникальным для каждого пользователя, он позволяет системе убедиться в том, что пользователь является тем, за кого себя выдает.

- Защита информации: Пароль обеспечивает доступ только авторизованным пользователям, защищая конфиденциальные данные и предотвращая несанкционированный доступ.

- Простота использования: Пароль является простым и понятным для пользователя методом аутентификации. Он легко запоминается, передается и изменяется пользователем.

Однако, использование только пароля может быть недостаточно для обеспечения безопасности. Пароли могут быть украдены, подобраны или перехвачены злоумышленниками. Поэтому, кроме пароля, часто применяются и другие методы аутентификации, такие как использование дополнительных устройств или биометрических данных.

Обучение пользователей созданию сложных и уникальных паролей, регулярная смена паролей, а также использование механизмов защиты от подбора (например, блокировка учетной записи после нескольких неудачных попыток ввода пароля) помогают повысить безопасность сетевой аутентификации при использовании паролов.

Возможности многофакторной авторизации

Основные компоненты, используемые в многофакторной авторизации, включают:

- Что-то, что вы знаете – это может быть пароль, пин-код, ответ на секретный вопрос и т.д. Этот фактор является самым распространенным и простым в использовании.

- Что-то, что вы имеете – это может быть физическое устройство, такое как токен, smart-карта или ключ для доступа в систему. Другой вариант – это мобильное приложение, генерирующее одноразовые пароли.

- Что-то, что вы являетесь – это биометрические данные, такие как отпечаток пальца, сетчатка глаза или голос. Этот фактор обеспечивает наивысший уровень безопасности, так как биометрические данные сложно подделать или украсть.

Преимущества многофакторной авторизации очевидны. Во-первых, она представляет собой дополнительный уровень защиты от хакеров и злоумышленников. Взломать несколько факторов гораздо сложнее, чем один. Во-вторых, MFA помогает предотвратить утечку паролей – если злоумышленник узнал пароль, он не сможет получить доступ без дополнительного фактора.

Многофакторная авторизация широко используется в банковской сфере, системах электронной коммерции, сервисах облачного хранения данных и других сферах, где безопасность играет ключевую роль. Несмотря на дополнительные затраты времени на ввод нескольких факторов, MFA обеспечивает надежную защиту и способствует снижению рисков.

Преимущества и недостатки биометрической аутентификации

Преимущества биометрической аутентификации:

- Высокая степень безопасности: Биометрические данные, такие как отпечатки пальцев, сетчатка глаза или голос, сложно подделать или украсть, поэтому такая аутентификация считается одной из наиболее надежных.

- Удобство использования: Для аутентификации с использованием биометрии пользователю обычно необходимо только предоставить свои физиологические или поведенческие данные, что делает процесс быстрым и удобным.

- Отсутствие необходимости запоминать пароли: Пользователю не придется беспокоиться о сложных паролях или их забывании, так как для аутентификации будет использоваться его уникальные биометрические данные.

- Аудит и отслеживаемость: Биометрическая аутентификация может быть использована для логирования действий пользователя, что позволяет проводить анализ безопасности и отслеживать незаконные действия.

Недостатки биометрической аутентификации:

- Возможность ошибок: Биометрические системы могут иногда допускать ошибки, такие как неправильное распознавание отпечатков пальцев или проблемы с распознаванием голоса. Это может привести к отказу в доступе действительному пользователю или, наоборот, предоставлению доступа злоумышленникам.

- Проблемы с приватностью: Сбор и хранение биометрических данных может вызвать опасения в отношении приватности. Существует риск, что эти данные могут быть украдены или злоупотреблены.

- Высокая стоимость: Реализация биометрической аутентификации может требовать значительных финансовых затрат на закупку специального оборудования и программного обеспечения, что может быть проблематично для некоторых организаций или пользователей.

- Ограниченность идентификационных данных: Биометричкие данные являются частью нашего физического или поведенческого профиля, и их количество ограничено. Это может означать, что система аутентификации может быть обманута специальными методами, включая подделку или изменение биометрических данных.

При выборе между биометрической аутентификацией и другими методами стоит учитывать все преимущества и недостатки данного метода, а также особенности и конкретные требования вашей сети или системы.

Как работает аутентификация с помощью аппаратных ключей

Процесс аутентификации с помощью аппаратных ключей обычно состоит из следующих шагов:

- Пользователь подключает аппаратный ключ к своему компьютеру или устройству.

- Система запрашивает от пользователя ввод персонального идентификатора или пароля.

- Пользователь вводит свои данные в систему.

- Система сравнивает введенные данные с информацией, хранящейся на аппаратном ключе.

- Если данные совпадают, пользователь успешно аутентифицирован, и доступ к сети или ресурсам разрешен.

- Если данные не совпадают, доступ может быть отказан.

Одним из главных преимуществ аутентификации с помощью аппаратных ключей является их высокая стойкость к взлому. В отличие от паролей, которые можно украсть или перехватить, аппаратные ключи обладают физическими характеристиками, которые делают их сложными для подделки или взлома.

Другим преимуществом такого типа аутентификации является ее удобство. Пользователю достаточно подключить аппаратный ключ и ввести свои данные, вместо того чтобы запоминать сложные пароли или вводить их каждый раз при входе.

В целом, аутентификация с использованием аппаратных ключей является надежным и удобным способом обеспечения безопасности сетевых соединений. Она широко применяется во многих областях, где требуется высокий уровень защиты данных.

Технология смарт-карт для сетевой аутентификации

Смарт-карты представляют собой небольшие устройства, которые могут быть использованы для аутентификации в компьютерных сетях. Данные смарт-карты хранятся на микрочипе, который содержит информацию о пользователе и его учетных данных. Эта технология считается одной из самых эффективных для сетевой аутентификации по нескольким причинам.

Во-первых, смарт-карты являются физическими устройствами, что делает их более защищенными, чем простые логин и пароль. Доступ к данным на смарт-карте можно получить только при наличии физического доступа к карте. Это делает смарт-карты особенно полезными для организаций, которые хотят обеспечить высокий уровень безопасности.

Во-вторых, смарт-карты поддерживают различные методы аутентификации. Наиболее распространенный метод - ввод пароля на физической клавиатуре, расположенной на самой карте. Однако, также существуют смарт-карты, которые поддерживают биометрическую аутентификацию, такую как сканирование отпечатка пальца или распознавание лица. Это позволяет выбрать самый удобный и безопасный способ аутентификации для каждого пользователя.

В-третьих, смарт-карты могут быть использованы не только для аутентификации в компьютерных сетях, но и для других целей. Например, они могут использоваться для доступа к физическим помещениям, регистрации времени работы сотрудников и даже для проведения электронной подписи. Это делает смарт-карты универсальным инструментом для обеспечения безопасности и управления доступом.

Таким образом, технология смарт-карт является одной из самых эффективных для сетевой аутентификации. Они обеспечивают высокий уровень безопасности, поддерживают различные методы аутентификации и могут использоваться для различных целей. Все это делает смарт-карты незаменимым инструментом для организаций, которые стремятся обеспечить безопасность своей компьютерной сети.