Протокол OAuth2 - это мощный механизм авторизации и аутентификации, который позволяет пользователям предоставлять третьим сторонам доступ к своим ресурсам без необходимости передачи им своих учетных данных.

OAuth2 является широко используемым стандартом для защиты API и ресурсов, обеспечивая безопасный обмен данными между приложениями и сервисами.

Принцип работы OAuth2 основан на выдаче временных токенов доступа, которые позволяют выполнить ограниченную операцию от имени пользователя, согласие на которую было получено заранее.

Как работает протокол OAuth2?

Протокол OAuth2 представляет собой стандарт авторизации, который позволяет клиентскому приложению получить доступ к защищенным ресурсам от имени пользователя без необходимости раскрытия его учетных данных.

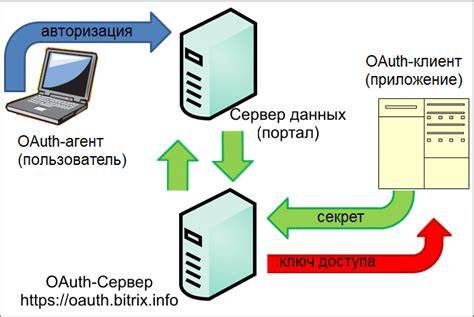

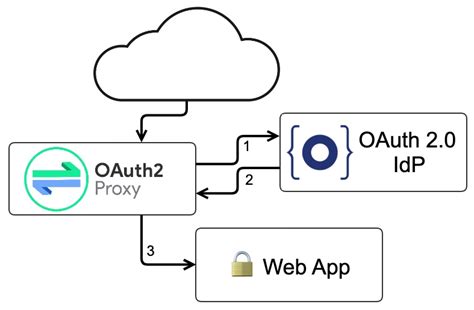

Основной принцип работы протокола OAuth2 заключается в передаче токенов доступа между участниками системы. Приложение, запрашивающее доступ к ресурсам, получает от авторизационного сервера временный токен, который затем используется для получения конечного токена доступа. Этот конечный токен передается для получения доступа к защищенным данным.

Протокол OAuth2 включает в себя несколько этапов взаимодействия между клиентским приложением, ресурсом и авторизационным сервером, такие как запрос авторизации, получение временного токена, обмен временного токена на конечный токен и запрос доступа к ресурсам.

В целом, протокол OAuth2 обеспечивает безопасный и авторизованный доступ к защищенным данным без необходимости передачи учетных данных клиентских приложений, что повышает безопасность и удобство использования различных сервисов.

Основные принципы протокола OAuth2

1. Разделение ролей: протокол OAuth2 разделяет роли между клиентом, ресурс-владельцем и сервером авторизации.

2. Использование токенов: для авторизации и аутентификации приложения используются токены доступа и обновления.

3. Разрешения (scopes): протокол позволяет приложению запрашивать конкретные разрешения для доступа к ресурсам владельца.

4. Ограниченный срок действия токенов: токены имеют ограниченное время жизни, что повышает безопасность системы.

5. Поддержка различных методов аутентификации: OAuth2 поддерживает различные методы аутентификации, что позволяет выбрать наиболее подходящий для конкретного случая.

Аутентификация и авторизация

OAuth2 поддерживает различные методы аутентификации, такие как пароль, токены доступа и refresh-токены. В процессе авторизации сервер предоставляет различные уровни разрешений, такие как чтение, запись или удаление данных, в зависимости от запросов клиента.

Использование механизмов аутентификации и авторизации в протоколе OAuth2 позволяет обеспечить безопасность данных пользователей и контролировать доступ к ресурсам, что делает его эффективным инструментом в веб-разработке.

Использование токенов доступа

После успешной аутентификации и авторизации пользователь получает токен доступа, который представляет собой специальную строку символов, используемую для доступа к защищенным ресурсам. Токен доступа может иметь ограниченный срок жизни, после истечения которого его нужно обновить.

Для использования токена доступа при запросах к защищенным ресурсам необходимо включить его в заголовок запроса или передавать как параметр запроса. При получении запроса сервер проверяет валидность токена и дает доступ к запрашиваемым данным или операциям.

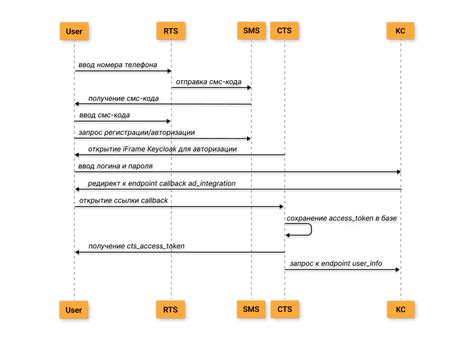

Поток авторизации

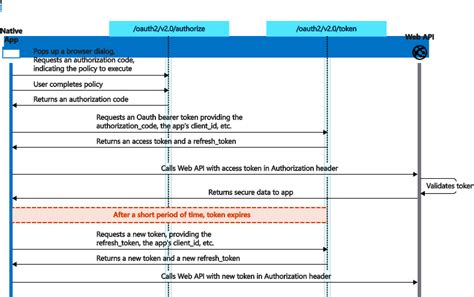

Процесс авторизации в OAuth2 осуществляется путем передачи токенов и разрешений между клиентом, сервером ресурсов и сервером авторизации. Поток авторизации может включать в себя следующие этапы:

1. Получение запроса на авторизацию: Пользователь отправляет запрос на доступ к ресурсам через клиентское приложение.

2. Перенаправление на сервер авторизации: Клиент перенаправляет пользователя на сервер авторизации для входа и предоставления разрешений.

3. Подтверждение и предоставление разрешений: Пользователь входит на сервер авторизации и предоставляет приложению необходимые разрешения для доступа к ресурсам.

4. Получение авторизационного кода: После успешной аутентификации пользователь получает авторизационный код.

5. Обмен кода на токен доступа: Клиент отправляет авторизационный код на сервер авторизации и получает токен доступа для доступа к ресурсам.

6. Доступ к защищенным ресурсам: Клиент использует полученный токен доступа для запросов к серверу ресурсов и доступа к защищенным данным.

Этапы процесса авторизации

Процесс авторизации с использованием протокола OAuth2 проходит через несколько этапов:

| 1. | Запрос авторизации. Клиентский приложение делает запрос на авторизацию к ресурсу, предоставляя клиентский идентификатор и указывая, к каким данным или операциям нужен доступ. |

| 2. | Подтверждение идентификации. Пользователь подтверждает запрос на доступ к данным, вводя свои учетные данные на странице авторизации. |

| 3. | Получение кода авторизации. После успешной аутентификации пользователь получает код авторизации, который используется для получения токена доступа. |

| 4. | Обмен кода на токен доступа. Клиент отправляет код авторизации и свой секретный ключ на сервер аутентификации для обмена на токен доступа. |

Роли в протоколе OAuth2

Клиент – приложение, запрашивающее доступ к защищенным ресурсам от имени пользователя.

Сервер авторизации – сервер, отвечающий за выдачу токенов и проверку учетных данных.

Сервер ресурсов – сервер, на котором хранятся защищенные ресурсы.

Защищенный ресурс – данные или функции, к которым нужно получить доступ.

Клиенты, ресурс владельцы, серверы авторизации

Протокол OAuth2 определяет следующие участники:

| Клиент | Приложение, запрашивающее доступ к защищенным ресурсам владельца. |

|---|---|

| Ресурс владелец | Владелец защищенных ресурсов, к которым клиент хочет получить доступ. Обычно это пользователь, владеющий данными. |

| Сервер авторизации | Сервер, уполномоченный выдавать доступ к ресурсам владельца от имени клиента после проверки учетных данных. |

Эти участники играют ключевую роль в процессе авторизации и обмена токенами для доступа к защищенным ресурсам.

Вопрос-ответ

Что такое протокол OAuth2?

Протокол OAuth2 - это открытый стандарт авторизации, который позволяет пользователям дать приложениям ограниченный доступ к их ресурсам без необходимости предоставления своих учетных данных. Этот протокол позволяет разработчикам создавать безопасные авторизованные соединения между различными приложениями и сервисами.

Какие основные механизмы работы протокола OAuth2?

Протокол OAuth2 использует несколько ключевых механизмов, таких как выдача токенов доступа (access tokens), обмен токенов, обновление токенов и проверка токенов. Эти механизмы обеспечивают безопасное и авторизованное взаимодействие между клиентскими приложениями и ресурсными серверами.

Какие принципы лежат в основе работы протокола OAuth2?

Принципы работы протокола OAuth2 включают в себя разделение ответственности между клиентскими приложениями и серверами авторизации, использование токенов для авторизации запросов и различение различных типов токенов для различных целей (например, access tokens, refresh tokens).

Как происходит процесс авторизации с помощью протокола OAuth2?

Процесс авторизации в протоколе OAuth2 включает следующие шаги: первоначальный запрос авторизации, получение авторизационного кода, обмен кода на access token, использование access token для доступа к ресурсам. Этот процесс обеспечивает безопасное и удобное взаимодействие между клиентскими приложениями и серверами ресурсов.

Какие преимущества предоставляет использование протокола OAuth2 для разработчиков и пользователей?

Использование протокола OAuth2 позволяет разработчикам создавать безопасные и удобные приложения, которые могут взаимодействовать с различными сервисами, не требуя у пользователей предоставления своих учетных данных. Для пользователей это означает более простой и безопасный способ предоставления доступа к своим данным.