Флешки являются популярным средством хранения данных, однако многие не задумываются о том, что их можно использовать как удобные и безопасные токены для доступа к информации. Токены обычно используются для обеспечения дополнительного уровня защиты при доступе к различным ресурсам и сервисам.

Превратить флешку в токен не так уж и сложно, если знать правильные шаги. В данной статье мы подробно рассмотрим процесс превращения флешки в токен, шаг за шагом объясним необходимые действия.

Благодаря такому преобразованию ваша флешка сможет стать дополнительным средством безопасности, которое поможет защитить ваши данные от несанкционированного доступа. Погрузимся в подробное руководство по превращению флешки в токен и узнаем, как это сделать.

Преобразование флешки в токен

Преобразование флешки в токен может быть полезным для обеспечения безопасности данных и удобства доступа к ним. Для этого необходимо выполнить несколько шагов:

- Изучите спецификации выбранного токен-менеджера для понимания требуемых характеристик токена.

- Выберите подходящую флешку с необходимой емкостью и скоростью записи/чтения.

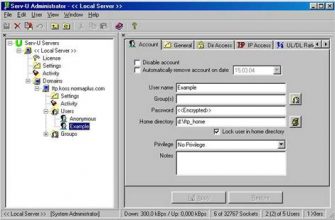

- Установите драйверы и программное обеспечение для работы с выбранным токен-менеджером.

- Следуйте инструкциям по установке и настройке токена на выбранной флешке.

- Протестируйте работу токена, убедитесь, что он корректно распознается системой и выполняет необходимые функции.

После выполнения этих шагов флешка будет преобразована в функциональный токен, готовый к использованию для защиты данных и удобного доступа к ним.

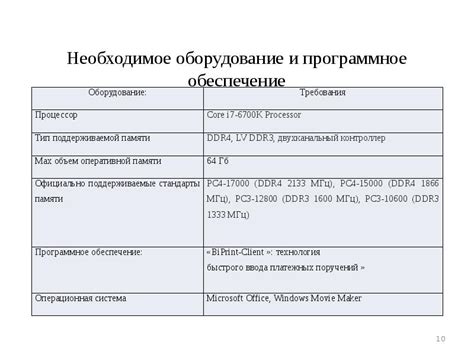

Необходимое оборудование и программное обеспечение

Для превращения флешки в токен вам понадобятся следующие компоненты:

1. Флешка: любая USB-флешка с поддержкой хранения данных.

2. Компьютер: оборудование с доступом к USB-порту и возможностью загрузки Live CD-дистрибутива.

3. Live CD-дистрибутив: специальная операционная система, например, Ubuntu Live CD, для выполнения операций по созданию токена.

4. Криптографическое программное обеспечение: утилиты для работы с цифровой подписью и шифрованием, например, GnuPG.

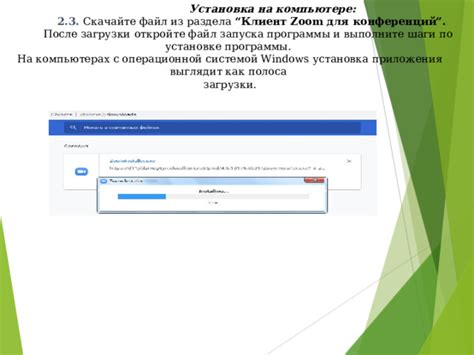

Шаги по установке программы для преобразования:

1. Скачайте программу для преобразования флешки в токен с официального сайта разработчика.

2. Откройте скачанный файл программы и следуйте инструкциям мастера установки.

3. При установке убедитесь, что выбран правильный путь для установки программы на ваш компьютер.

4. После завершения установки запустите программу и подключите флешку, которую вы хотите преобразить в токен.

5. При первом запуске программы вам могут потребоваться дополнительные драйвера или обновления, следуйте инструкциям программы для их установки.

6. После установки драйверов выберите флешку из списка устройств в программе и выполните соответствующие действия для преобразования.

Процесс настройки и использования токена

После успешного преобразования флешки в токен, необходимо правильно настроить и использовать его для обеспечения безопасности ваших данных. Вот пошаговая инструкция:

| 1. | Подключите токен к компьютеру с помощью USB-порта. |

| 2. | Установите программное обеспечение для токена, если это требуется. |

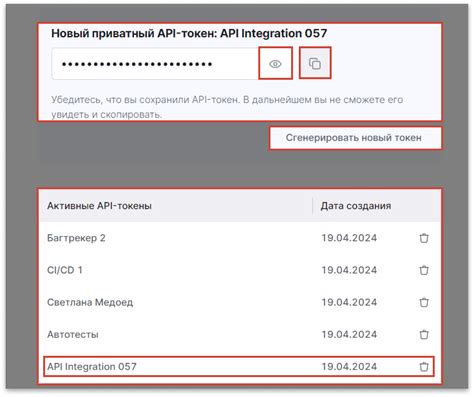

| 3. | Создайте уникальный PIN-код для вашего токена. Убедитесь, что код надежный и не является легко угадываемым. |

| 4. | Запишите PIN-код и храните его в надежном месте, недоступном посторонним лицам. |

| 5. | Используйте токен для аутентификации при входе в систему или выполнении других действий, требующих дополнительного уровня безопасности. |

Вопрос-ответ

Как превратить обычную флешку в токен?

Для того чтобы превратить обычную флешку в токен, необходимо использовать специальное программное обеспечение, такое как TokenPro. Далее следует выполнить ряд шагов, включая настройку и установку необходимых драйверов. После этого можно начинать использовать флешку в качестве токена для аутентификации и защиты данных.

Каковы основные преимущества использования флешки в качестве токена?

Использование флешки в качестве токена имеет несколько преимуществ. Во-первых, это повышает безопасность данных за счет двухфакторной аутентификации. Кроме того, флешка в качестве токена компактна и удобна в использовании. Она также позволяет обеспечить защиту доступа к конфиденциальной информации и улучшить процессы аутентификации.